< src="https://storage.ghost.io/c/ea/f1/eaf1376c-e95e-464e-9e89-2c384ddf359d/content/images/2026/03/image-12.png" class="kg-image" alt="Bereitstellungsmodelle für Passwort-Manager: Cloud, Self-Hosted und Hybrid im Vergleich" loading="lazy" width="1799" height="930" srcset="https://storage.ghost.io/c/ea/f1/eaf1376c-e95e-464e-9e89-2c384ddf359d/content/images/size/w600/2026/03/image-12.png 600w, https://storage.ghost.io/c/ea/f1/eaf1376c-e95e-464e-9e89-2c384ddf359d/content/images/size/w1000/2026/03/image-12.png 1000w, https://storage.ghost.io/c/ea/f1/eaf1376c-e95e-464e-9e89-2c384ddf359d/content/images/size/w1600/2026/03/image-12.png 1600w, https://storage.ghost.io/c/ea/f1/eaf1376c-e95e-464e-9e89-2c384ddf359d/content/images/2026/03/image-12.png 1799w" sizes="(min-width: 720px) 720px">

Einführung

Die meisten Organisationen verbringen Wochen damit, zu evaluieren, welchen Passwort-Manager sie kaufen sollen — und einen Nachmittag damit, zu entscheiden, wo er betrieben werden soll. Das ist das falsche Verhältnis.

Das Bereitstellungsmodell bestimmt, ob Ihre Anmeldedaten einem Sicherheitsvorfall beim Anbieter ausgesetzt sind, ob Ihre Infrastruktur die DSGVO ohne zusätzliche rechtliche Mechanismen erfüllt und ob Ihr Team das Errichtete realistisch warten kann. Zwei Organisationen können identische Software betreiben und völlig unterschiedliche Sicherheitslagen haben — weil die eine Cloud und die andere Self-Hosted gewählt hat.

Das Ausmaß des Problems verdeutlicht, was auf dem Spiel steht. Sechzehn Milliarden Passwörter wurden bei einem einzigen Datenkompilierungsvorfall im Juni 2025 offengelegt — eine Zahl, die Zugangsdatensicherheit als Infrastrukturproblem neu definiert, nicht als Problem des Benutzerverhaltens. Laut globalen Cybersicherheitsbewertungen im Jahr 2025 beinhalten 74 % der Sicherheitsvorfälle gestohlene, schwache oder geleakte Zugangsdaten.

Ein Passwort-Manager ist die offensichtliche Antwort. Aber das gewählte Bereitstellungsmodell — Cloud, Self-Hosted oder Hybrid — prägt alles, was folgt: wo Ihre Daten liegen, wer sie kontrolliert, welche Compliance-Rahmenwerke Sie erfüllen können und was Ihr Team für die Wartung aufwenden wird.

Dieser Leitfaden bietet ein konkretes Framework für diese architektonische Entscheidung.

Kernaussagen

- Das Bereitstellungsmodell ist eine architektonische Entscheidung. Cloud, Self-Hosted und Hybrid optimieren jeweils für unterschiedliche Prioritäten. Die falsche Wahl verursacht Compliance-Lücken, die teuer zu beheben sind.

- Zero-Knowledge-Verschlüsselung ist ein Standard, kein Differenzierungsmerkmal. Die Bereitstellungsentscheidung bestimmt, wer den Server kontrolliert, auf dem der Chiffretext gespeichert wird — und wer verantwortlich ist, wenn er kompromittiert wird.

- Cloud tauscht Kontrolle gegen Komfort. Vom Anbieter verwaltete Infrastruktur bedeutet, dass ein Sicherheitsvorfall auf Anbieterebene alle Kunden gleichzeitig betrifft.

- Self-Hosted tauscht Komfort gegen Kontrolle. Zugangsdaten verlassen niemals Ihre Infrastruktur. Die operative Belastung — Patching, Hochverfügbarkeit, Backups — liegt vollständig bei Ihrem Team.

- Hybrid umfasst vier verschiedene Muster, nicht eines. Aufteilung nach Sensibilität, dezentralisierte Synchronisation, geteilte Steuerungsebene und Failover-Architektur haben jeweils unterschiedliche Sicherheitsimplikationen.

- Vorschriften schreiben Kontrollen vor, keine Bereitstellungsmodelle. DSGVO, HIPAA und NIS2 können jeweils durch mehr als eine Architektur erfüllt werden — aber einige Modelle machen die Erstellung von Compliance-Nachweisen deutlich einfacher.

- Rotieren Sie alle Zugangsdaten nach der Migration. Das ist der Schritt, den die meisten Organisationen überspringen — und der wichtigste, wenn sie von einem Cloud-Tresor migrieren.

Passwort-Manager-Architekturen verstehen

Das Kernkonzept der Zero-Knowledge-Verschlüsselung

Zero-Knowledge-Verschlüsselung ist eine Sicherheitsarchitektur, bei der alle Ver- und Entschlüsselungsvorgänge ausschließlich auf dem Gerät des Benutzers stattfinden — was bedeutet, dass der Server nur Chiffretext empfängt, speichert und überträgt und keine kryptografische Möglichkeit hat, die zugrunde liegenden Daten zu lesen.

Bevor Bereitstellungsmodelle verglichen werden, ist es sinnvoll festzustellen, was sie gemeinsam haben. Enterprise-Passwort-Manager — unabhängig davon, wo der Tresor liegt — basieren auf Zero-Knowledge-Architektur. Ver- und Entschlüsselung erfolgen auf Geräteebene unter Verwendung von Algorithmen wie AES-256. Der Server, ob er sich im Rechenzentrum eines Anbieters oder in Ihrem eigenen Rack befindet, speichert nur Chiffretext. Nicht einmal der Anbieter kann Ihre Zugangsdaten lesen.

Dies ist für die Bereitstellungsentscheidung relevant, da die Zero-Knowledge-Architektur die Sicherheitsfrage von „Ist der Server vertrauenswürdig?" hin zu „Wer kontrolliert den Server, und was passiert, wenn er kompromittiert wird?" verschiebt. Die Antwort auf diese Frage unterscheidet sich erheblich zwischen den drei Modellen.

Die drei primären Bereitstellungsmodelle

Cloud-Bereitstellung bedeutet, dass der Anbieter den verschlüsselten Passwort-Tresor auf seiner Infrastruktur hostet und verwaltet. Self-Hosted-Bereitstellung bedeutet, dass die Organisation den Tresor auf ihren eigenen Servern oder in einer privaten Cloud betreibt. Hybrid-Bereitstellung kombiniert Elemente beider — typischerweise werden Datenspeicherung, Synchronisation oder administrative Kontrolle auf Cloud- und On-Premise-Komponenten aufgeteilt.

Die Wahl beeinflusst die Datenresidenz (wo Zugangsdaten physisch liegen), die organisatorische Kontrolle (wer Zugriff und Patching verwaltet) und die Wartungsverantwortung (wer reagiert, wenn etwas ausfällt). Jedes Modell optimiert für unterschiedliche Prioritäten.

| Merkmal | Cloud | Self-Hosted | Hybrid |

|---|---|---|---|

| Tresor-Standort | Rechenzentrum des Anbieters | Infrastruktur der Organisation | Aufgeteilt auf beide |

| Kontrolle der Datenresidenz | Vom Anbieter definiert | Vollständige organisatorische Kontrolle | Segmentweise konfigurierbar |

| Wer verwaltet das Patching | Anbieter | Internes IT-Team | Geteilt |

| Wer reagiert auf Vorfälle | Anbieter (Infrastruktur) + Organisation (Zugangsdaten) | Organisation | Beide Parteien |

| Internet-Abhängigkeit | Erforderlich | Optional | Teilweise |

| Bereitstellungsgeschwindigkeit | Stunden bis Tage | Tage bis Wochen | Am längsten |

| Primärer Kompromiss | Kontrolle für Komfort | Komfort für Kontrolle | Komplexität für Flexibilität |

| Passt am besten für | KMU, schnell wachsende Teams | Regulierte Branchen, Air-Gapped-Umgebungen | Multinationale Unternehmen, gemischte Compliance-Anforderungen |

Cloud-basierte Passwort-Manager-Bereitstellung

Architektur und Funktionsweise

Cloud-basierte Bereitstellung ist ein Modell, bei dem der Anbieter die gesamte Serverinfrastruktur besitzt und betreibt — den verschlüsselten Passwort-Tresor hostet, die Verfügbarkeit verwaltet und die gesamte Backend-Wartung im Auftrag der Organisation übernimmt.

In der Praxis verwaltet der Anbieter den gesamten Stack: Server, Load Balancer, Backups und Verfügbarkeitszonen. Die Organisation installiert Client-Anwendungen — Browser-Erweiterungen, Desktop-Apps, mobile Clients — die sich mit der API des Anbieters verbinden. Zugangsdaten werden lokal vor der Übertragung verschlüsselt und als Chiffretext in der Umgebung des Anbieters gespeichert.

Aus IT-Perspektive ist der operative Aufwand minimal. Es gibt keine Server zu provisionieren, keine Datenbankcluster zu warten und keine Backup-Zeitpläne zu konfigurieren. Der Anbieter übernimmt all das.

Strategische Vorteile

Der primäre Vorteil ist Geschwindigkeit. Ein Cloud-Passwort-Manager kann organisationsweit in Stunden bis Tagen bereitgestellt werden, ohne Infrastrukturvoraussetzungen. Automatisches Patching bedeutet, dass die Organisation immer die neueste Version nutzt, ohne Wartungsfenster planen zu müssen. Hochverfügbarkeit (HA) wird vom Anbieter verwaltet, typischerweise unterstützt durch SLAs, die die meisten internen IT-Teams unabhängig nur schwer erreichen würden.

Risiken und Einschränkungen

Das Modell der geteilten Sicherheitsverantwortung ist das zentrale Risiko. Wenn die Infrastruktur eines Anbieters kompromittiert wird, sind alle Kunden gleichzeitig betroffen. Der LastPass-Vorfall von 2022 ist das klarste jüngste Beispiel: Ein Angreifer verschaffte sich über einen Drittanbieter-Cloud-Speicherdienst Zugang zu einer Backup-Datenbank und betraf letztendlich etwa 1,6 Millionen britische Benutzer. Im Dezember 2025 verhängte das britische Information Commissioner's Office gegen LastPass eine Geldstrafe von etwa 1,6 Millionen Dollar für die Sicherheitsmängel, die den Vorfall ermöglichten. Der Vorfall zeigte, dass vom Anbieter verwaltete Compliance-Zertifizierungen das anbieterseitige Risiko nicht eliminieren.

Über das Risiko von Sicherheitsvorfällen hinaus führt die Cloud-Bereitstellung zu Einschränkungen bei der Datenresidenz. Wenn sich die Rechenzentren eines Anbieters außerhalb der EU befinden, kann die Speicherung von Zugangsdaten dort zusätzliche rechtliche Mechanismen erfordern, um die Anforderungen der DSGVO für grenzüberschreitende Übertragungen zu erfüllen. Kontinuierliche Internetverbindung ist ebenfalls eine harte Abhängigkeit — ein Ausfall beim Anbieter oder auf dem Netzwerkpfad lässt Benutzer ohne Zugriff auf Zugangsdaten. Und Abonnementkosten akkumulieren sich unbegrenzt; es gibt keinen Punkt, an dem die Organisation die Infrastruktur „besitzt".

Self-Hosted (On-Premise) Passwort-Manager-Bereitstellung

Architektur und Funktionsweise

Self-Hosted-Bereitstellung ist ein Modell, bei dem die Organisation den Passwort-Manager auf ihrer eigenen Infrastruktur betreibt — mit vollständigem Eigentum am Tresor-Server, der Datenbank und jeder Netzwerkschicht, die sie umgibt.

Dies kann physische Server in einem Unternehmensrechenzentrum bedeuten, virtuelle Maschinen in einer privaten Cloud oder Container in einem Kubernetes-Cluster. Die Organisation installiert und konfiguriert die Passwort-Manager-Serversoftware, verwaltet die Datenbank und handhabt alle Netzwerkzugriffskontrollen.

Die Client-Erfahrung ist identisch zur Cloud: Benutzer greifen über Browser-Erweiterungen und Desktop- oder Mobile-Apps auf Zugangsdaten zu. Der Unterschied liegt vollständig auf der Serverseite — die Organisation kontrolliert jede Schicht des Stacks.

Strategische Vorteile

Self-Hosting bietet vollständige Datensouveränität. Zugangsdaten verlassen niemals die Infrastruktur der Organisation, was strenge Anforderungen an die Datenresidenz direkt erfüllt. Für Organisationen, die der DSGVO unterliegen, entfällt damit die Notwendigkeit für Standardvertragsklauseln oder andere Mechanismen für grenzüberschreitende Übertragungen. Für regulierte Branchen — Rüstungsunternehmen, Finanzinstitute, Gesundheitsorganisationen — ist dieses Maß an Kontrolle oft eine nicht verhandelbare Anforderung.

Self-Hosted-Bereitstellungen unterstützen auch Air-Gapped-Umgebungen. Ein Tresor-Server ohne externe Netzwerkverbindung ist physisch von internetbasierten Angriffen isoliert, was ihn für klassifizierte Systeme oder kritische Infrastrukturen geeignet macht, bei denen selbst verschlüsselte ausgehende Verbindungen verboten sind. Und da kein Drittanbieter in der Kette ist, beschränkt sich die Angriffsfläche auf die eigene Infrastruktur der Organisation — die die Organisation bereits verteidigt.

Risiken und Einschränkungen

Die operative Belastung ist real und sollte nicht unterschätzt werden. Self-Hosting erfordert dedizierte Infrastruktur (Server, Load Balancer für HA, Backup-Systeme), Expertise zur Konfiguration und Wartung sowie einen disziplinierten Patching-Prozess. Sicherheitspatches für die Passwort-Manager-Software müssen zeitnah angewendet werden; ein verpasstes Update bei einem selbst gehosteten Tresor ist das Problem der Organisation, nicht des Anbieters.

Hochverfügbarkeit in einer Self-Hosted-Umgebung bedeutet, sie selbst aufzubauen: redundante Datenbankknoten, Failover-Konfigurationen und getestete Wiederherstellungsverfahren. Organisationen, denen diese Fähigkeit fehlt — oder das IT-Personal, um sie zu warten — stehen vor dem echten Risiko, dass eine Self-Hosted-Bereitstellung weniger verfügbar und weniger sicher wird als die Cloud-Alternative, die sie ersetzt hat.

Fehlkonfigurationen bei Netzwerkzugriffskontrollen oder Datenbankberechtigungen können den Tresor internen Bedrohungen aussetzen, die eine vom Anbieter verwaltete Umgebung standardmäßig handhaben würde.

Passwork wurde speziell für die On-Premise-Bereitstellung entwickelt. Es wird mit detaillierter Installationsdokumentation für Linux-, Windows- und Docker-Umgebungen geliefert, und das Support-Team steht bereit, bei der Konfiguration in jeder Phase zu unterstützen.

Passwork kostenlos testen

Hybride Passwort-Manager-Bereitstellung

Definition der Hybrid-Architektur

Hybrid-Bereitstellung ist ein Modell, bei dem die Organisation die Passwort-Manager-Funktionalität auf Cloud- und On-Premise-Komponenten aufteilt — wobei jeder Teil des Stacks der Umgebung zugewiesen wird, die am besten zu seinen Sicherheits-, Compliance- oder operativen Anforderungen passt.

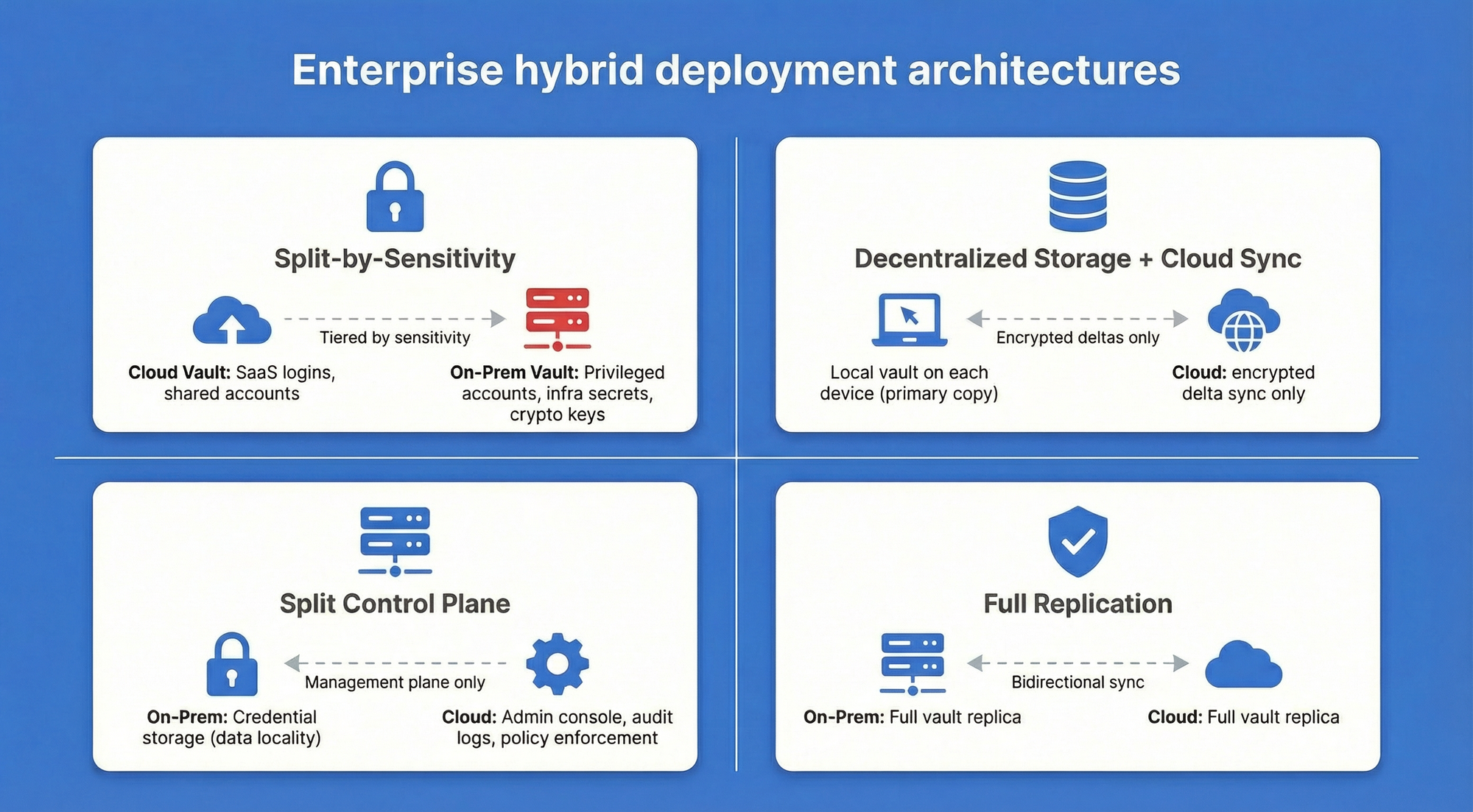

„Hybrid" wird im Anbieter-Marketing oft locker verwendet und bedeutet häufig nicht mehr als „wir haben sowohl eine Cloud- als auch eine On-Premise-Option." In der Praxis nehmen Enterprise-Hybrid-Bereitstellungen vier verschiedene architektonische Formen an, jede mit unterschiedlichen Sicherheits- und operativen Implikationen.

- Aufteilung nach Sensibilität behält Routinezugangsdaten — SaaS-Anwendungs-Logins, geteilte Team-Accounts — im Cloud-Tresor, während hochsensible Zugangsdaten (privilegierte Accounts, Infrastruktur-Secrets, kryptografische Schlüssel) in einem On-Premise-Tresor gespeichert werden. Dieses Muster reduziert den On-Premise-Footprint bei gleichzeitigem Schutz der wertvollsten Assets.

- Dezentralisierte Speicherung mit Cloud-Synchronisation speichert den Passwort-Tresor lokal auf jedem Gerät oder On-Premise-Server und verwendet Cloud-Infrastruktur nur zur Synchronisation zwischen Endpunkten. Die Cloud-Komponente enthält niemals die primäre Kopie der Zugangsdaten — sie überträgt verschlüsselte Deltas zwischen lokalen Speichern.

- Geteilte Steuerungsebene trennt Tresorspeicherung von der Administration: Zugangsdaten werden On-Premise gespeichert, aber die Verwaltungskonsole, das Audit-Logging und die Durchsetzung von Richtlinien laufen in der Cloud. Dieses Muster eignet sich für Organisationen, die Datenlokalität ohne den Aufwand der internen Verwaltung einer administrativen Oberfläche wünschen.

- Failover-Architektur betreibt den primären Tresor On-Premise mit einem in der Cloud gehosteten Replikat, das automatisch aktiviert wird, wenn die On-Premise-Umgebung nicht verfügbar ist. Dies ist ein Disaster-Recovery-Muster und nicht für den täglichen Betrieb gedacht — die Cloud-Komponente existiert, um Kontinuität zu gewährleisten, nicht um routinemäßigen Zugriff zu handhaben.

Strategische Vorteile

Hybrid-Bereitstellungen adressieren die Kernspannung zwischen Kontrolle und Komfort. Eine Organisation, die der DSGVO für Zugangsdaten von EU-Mitarbeitern unterliegt, aber auch US-basierte SaaS-Accounts verwaltet, kann jeden Zugangsdatentyp zur entsprechenden Speicherumgebung routen.

Gemischte regulatorische Umgebungen — üblich bei multinationalen Unternehmen — werden handhabbar, wenn das Bereitstellungsmodell nach Datenklassifizierung, Geografie oder Sensibilitätsstufe segmentiert werden kann.

Das Failover-Muster eliminiert speziell den Single Point of Failure, den sowohl reine Cloud- (Anbieterausfall) als auch reine Self-Hosted-Bereitstellungen (Ausfall der On-Premise-Infrastruktur) haben. Für Organisationen mit hohen Verfügbarkeitsanforderungen und der IT-Reife, Komplexität zu managen, kann die Hybrid-Architektur bessere Resilienz liefern als beide Modelle allein.

Risiken und Einschränkungen

Hybrid-Bereitstellungen sind die architektonisch komplexeste Option. Jede Grenze zwischen Cloud- und On-Premise-Komponenten ist eine potenzielle Sicherheitslücke: Synchronisationskanäle müssen verschlüsselt und authentifiziert sein, Zugriffsrichtlinien müssen über beide Umgebungen hinweg konsistent sein, und Audit-Logs müssen aus mehreren Quellen aggregiert werden, um ein kohärentes Bild des Zugangsdatenzugriffs zu liefern.

Inkonsistente Richtliniendurchsetzung an der Grenze — zum Beispiel MFA wird On-Premise verlangt, aber nicht für Cloud-synchronisierte Zugangsdaten durchgesetzt — kann ausnutzbare Lücken schaffen, die keine der beiden Umgebungen isoliert hätte.

Der operative Aufwand ist ebenfalls additiv. Das Team muss sowohl die On-Premise-Infrastruktur als auch die Cloud-Integration warten, und Vorfälle können beide Umgebungen umfassen, was Diagnose und Reaktion erschwert.

Compliance- und Datenresidenz-Anforderungen

Regulatorische Rahmenwerke schreiben keine Bereitstellungsmodelle vor — sie schreiben Kontrollen vor. Aber bestimmte Kontrollen sind mit spezifischen Bereitstellungsarchitekturen deutlich einfacher nachzuweisen.

DSGVO

Die DSGVO (Verordnung (EU) 2016/679) behandelt Zugangsdaten als personenbezogene Daten und verlangt, dass grenzüberschreitende Übertragungen in Drittländer Angemessenheitsstandards erfüllen oder genehmigte Übertragungsmechanismen wie Standardvertragsklauseln verwenden.

Die Speicherung von Zugangsdaten in einer Cloud in der EU-Region oder On-Premise innerhalb der EU eliminiert die Übertragungsfrage vollständig. Organisationen, die US-basierte Cloud-Anbieter nutzen, müssen überprüfen, ob die Datenverarbeitungsvereinbarung des Anbieters die Zugangsdatenspeicherung abdeckt und dass die relevante Rechenzentrumsregion vertraglich garantiert ist.

HIPAA

HIPAA schreibt keine On-Premise- oder Cloud-Bereitstellung vor. Die Security Rule (45 CFR Part 164, Subpart C) verlangt administrative, physische und technische Schutzmaßnahmen für elektronisch geschützte Gesundheitsinformationen (ePHI).

Für Cloud-Bereitstellungen muss der Anbieter eine Business Associate Agreement (BAA) unterzeichnen und HIPAA-fähige Dienste anbieten.

On-Premise-Bereitstellungen legen die volle Last des Nachweises dieser Schutzmaßnahmen auf die Organisation. Beide können HIPAA erfüllen — die Frage ist, welches die Organisation zuverlässiger implementieren und auditieren kann.

NIS2

Die NIS2 (Richtlinie (EU) 2022/2555) gilt für wesentliche und wichtige Einrichtungen in kritischen Infrastruktursektoren. Sie verpflichtet Organisationen, Zugriffskontrollmaßnahmen und sichere Authentifizierungspraktiken als Teil ihrer Cybersicherheits-Risikomanagementverpflichtungen zu implementieren.

Self-Hosted- oder Hybrid-Bereitstellungen geben Organisationen direkte Kontrolle über diese Kontrollen und die Nachweise, die benötigt werden, um sie gegenüber nationalen zuständigen Behörden zu demonstrieren.

Passwort-Manager mit integrierten Audit-Logs und rollenbasierter Zugriffskontrolle — wie Passwork — vereinfachen den Prozess der Erstellung dieser Nachweise bei Bewertungen.

| Verordnung | Bevorzugte Bereitstellung | Schlüsselanforderung |

|---|---|---|

| DSGVO | Self-Hosted (EU) oder Cloud in der EU-Region | Datenresidenz; Kontrollen für grenzüberschreitende Übertragungen |

| HIPAA | Beide, mit BAA für Cloud | Technische Schutzmaßnahmen; Audit-Trail; BAA |

| NIS2 | Self-Hosted oder Hybrid | Zugriffskontrolle; Authentifizierung; Risikomanagement |

Migration und Vendor-Lock-in-Überlegungen

Die Migration zwischen Bereitstellungsmodellen ist im Prinzip operativ unkompliziert und in der Praxis wirklich komplex. Die meisten Passwort-Manager unterstützen Tresor-Export im CSV- oder JSON-Format. Der Prozess umfasst den Export des bestehenden Tresors, den Import in das neue System, die Überprüfung der Integrität der Zugangsdaten und die Außerbetriebnahme der alten Umgebung.

Der kritische Sicherheitsschritt — der häufig übersprungen wird — ist die Rotation aller Zugangsdaten nach der Migration. Alle Zugangsdaten, die in der alten Umgebung existierten, sollten als potenziell während des Migrationsfensters exponiert behandelt werden, insbesondere wenn die alte Bereitstellung Cloud-basiert war und die Organisation aus Sicherheitsgründen zu Self-Hosted wechselt. Die Passwort-Rotation für privilegierte Accounts und geteilte Zugangsdaten sollte erfolgen, bevor der alte Tresor außer Betrieb genommen wird.

Das Vendor-Lock-in-Risiko variiert erheblich je nach Exportformat. Anbieter, die proprietäre Formate verwenden — oder den Export auf bestimmte Tarife beschränken — schaffen echte Migrationshürden. Bevor Sie sich für eine Plattform entscheiden, überprüfen Sie, ob das Exportformat offen ist (CSV oder JSON), ob der Export alle Zugangsdatenfelder enthält (einschließlich TOTP-Secrets und benutzerdefinierter Felder) und ob der Prozess ohne Anbieterunterstützung abgeschlossen werden kann. Dies ist ein vertraglicher und technischer Due-Diligence-Punkt, kein nachträglicher Gedanke.

Fazit

Die Entscheidung über das Bereitstellungsmodell für den Passwort-Manager hat das gleiche Gewicht wie die Softwareauswahl selbst.

- Cloud-Bereitstellung liefert Geschwindigkeit, operative Einfachheit und vom Anbieter verwaltete Compliance-Zertifizierungen — auf Kosten der Datenkontrolle und gemeinsamer Exposition bei Sicherheitsvorfällen.

- Self-Hosted-Bereitstellung bietet vollständige Datensouveränität und Air-Gap-Fähigkeit — auf Kosten erheblichen IT-Aufwands und vollständiger Verantwortung für die Sicherheitswartung.

- Hybrid-Bereitstellung bietet eine konfigurierbare Balance zwischen beiden, auf Kosten architektonischer Komplexität.

Die richtige Wahl hängt von drei Faktoren ab: Ihren Compliance-Verpflichtungen (welche Vorschriften gelten und welche Datenresidenz-Anforderungen stellen sie), Ihren IT-Ressourcen (haben Sie die Infrastruktur und Expertise, um eine Self-Hosted-Umgebung zuverlässig zu betreiben) und Ihrer Risikotoleranz (wie gewichten Sie das Risiko von Anbieter-Sicherheitsvorfällen gegenüber dem Risiko von Fehlkonfigurationen).

Passwork unterstützt alle drei Bereitstellungsmodelle — Cloud, On-Premise und Hybrid — sodass die Architekturentscheidung Ihre Softwarewahl nicht einschränkt.

- Die On-Premise-Version bietet vollständige Datensouveränität, LDAP/AD-Integration und rollenbasierte Zugriffskontrolle für regulierte Umgebungen.

- Die Cloud-Version bietet den gleichen Funktionsumfang mit vom Anbieter verwalteter Infrastruktur für Teams, die Bereitstellungsgeschwindigkeit priorisieren.

- Hybrid-Konfigurationen sind für Organisationen verfügbar, die die Zugangsdatenspeicherung über Umgebungen hinweg segmentieren müssen.

Häufig gestellte Fragen

Welches ist das sicherste Bereitstellungsmodell für Passwort-Manager?

Kann ich von einem Cloud-Passwort-Manager zu einem Self-Hosted migrieren?

Was bedeutet eine hybride Passwort-Manager-Bereitstellung eigentlich?

Welches Bereitstellungsmodell ist für die DSGVO-Compliance erforderlich?

Inhaltsverzeichnis

- Einführung

- Kernaussagen

- Passwort-Manager-Architekturen verstehen

- Cloud-basierte Passwort-Manager-Bereitstellung

- Self-Hosted (On-Premise) Passwort-Manager-Bereitstellung

- Hybride Passwort-Manager-Bereitstellung

- Compliance- und Datenresidenz-Anforderungen

- Migration und Vendor-Lock-in-Überlegungen

- Fazit

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Einführung

- Kernaussagen

- Passwort-Manager-Architekturen verstehen

- Cloud-basierte Passwort-Manager-Bereitstellung

- Self-Hosted (On-Premise) Passwort-Manager-Bereitstellung

- Hybride Passwort-Manager-Bereitstellung

- Compliance- und Datenresidenz-Anforderungen

- Migration und Vendor-Lock-in-Überlegungen

- Fazit

- Häufig gestellte Fragen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren